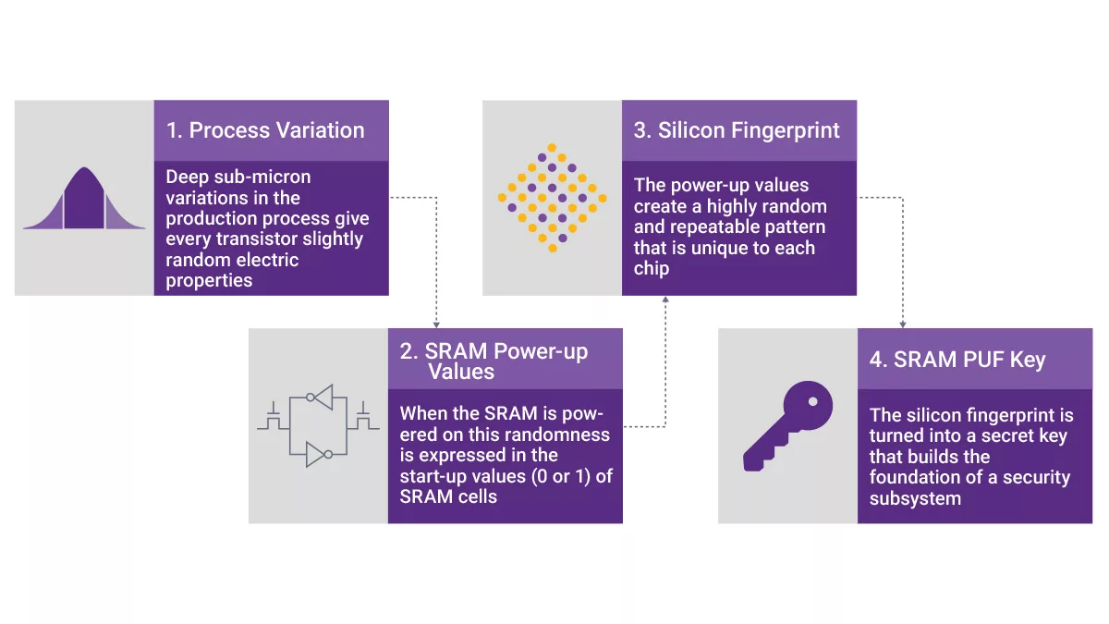

在此前的文章《SRAM PUF:为每颗芯片注入“不可复制的物理指纹”,守护芯片安全》中,我们探讨了基于SRAM的物理不可克隆功能(PUF)的基本原理,并介绍了SRAM PUF作为一种安全可靠、经济高效且可灵活扩展的加密(根)密钥生成与存储解决方案所发挥的作用。SRAM PUF技术利用硅材料的物理特性,生成器件专属的标识符,提供了一种替代传统密钥存储方法的可靠方案。如果开发者尚不熟悉SRAM PUF的基础原理,建议先阅读前一篇文章了解详情。

在这篇后续文章中,我们将把SRAM PUF与其他PUF技术(基于OTP的PUF和基于延迟的PUF)进行对比,以突显SRAM PUF的优势。此外,我们还将结合一项新兴应用,探讨SRAM PUF的未来发展前景。

图1:从SRAM行为中提取强密钥

SRAM PUF与其他PUF类型进行比较

PUF是现代加密系统的基石,能提供安全的密钥生成和设备认证功能。然而,并非所有PUF技术生来就处于同一水平。下文将从安全性、可移植性、可靠性及经过硅验证的性能等关键特性入手,将新思科技的SRAM PUF实现方案与基于OTP的PUF和基于延迟的PUF进行对比。

安全性

SRAM PUF:SRAM PUF借助SRAM单元的上电状态,动态重构加密密钥(如根密钥),确保芯片上不存储任何密钥,因而能够有效抵御侵入式攻击。密钥重构过程中内置的随机化、掩码等防护措施,进一步强化了对侧信道攻击的防御能力。

基于OTP的PUF:基于OTP的PUF需通过改变芯片状态来编程密钥,因此容易受到逆向工程、电压对比等物理攻击的影响。储存的密钥一旦被破解,便无法替换,也不能重新生成。

基于延迟的PUF:环形PUF等基于延迟的PUF依赖振荡频率工作,而振荡频率极易成为侧信道攻击的目标。此外,如果基于延迟的PUF具有多组“挑战-响应”对,还容易沦为建模攻击的目标。这些漏洞可能导致生成的密钥安全性受损。

可移植性

SRAM PUF:SRAM PUF不受技术节点制约,能够在不同的硅制造工艺中无缝运行,无需进行调整,因而具有出色的可移植性和可扩展性,能轻松适配各类应用场景。

基于OTP的PUF:基于OTP的PUF依赖特定工艺,可移植性与可扩展性因此受到限制。

基于延迟的PUF:基于延迟的PUF的可移植性虽优于基于OTP的PUF,但仍需针对每个工艺节点进行调整,导致集成过程更为复杂。

熵值

SRAM PUF:SRAM PUF会主动对自身响应进行去偏处理,以确保熵值完全达标,由此生成的加密密钥质量优异,足以满足严苛的加密要求,已在同行评审研究中得到验证。L是观察方向上样品表面的亮度

基于OTP的PUF:基于OTP的PUF假定具有理想的熵值且无需处理,但在实际环境中,由于制造差异和环境变化,此假定可能并不成立。倘若缺乏主动去偏处理,生成的密钥可能面临熵值不足的问题。

基于延迟的PUF:基于延迟的PUF的熵值高度依赖具体实现方式,需依靠特定算法和机制来保证随机性。

可靠性

SRAM PUF:SRAM PUF采用稳健可靠的纠错码(ECC),已通过广泛的同行评审,即便在温度波动、电压变化及老化效应等不利条件下,仍能确保密钥重构的一致性,因而在长期使用中具备极高的可靠性。

基于OTP的PUF:基于OTP的PUF通常缺乏ECC机制,哪怕是噪声或老化引发的单个位翻转,都可能对安全性造成破坏。尽管宣称错误率为零,但在实际应用环境中仍可能出现意外失效。

基于延迟的PUF:市面上基于延迟的PUF,一部分宣称无需实现ECC,另一部分则表示配备了ECC,导致它的可靠性很大程度上依赖于具体的实现方式。

经过硅验证的性能

SRAM PUF:新思科技的SRAM PUF在实际应用中广泛部署,已应用十多年,量产器件超10亿件,且部署规模仍在快速增长,充分印证了这是一项成熟且经实践检验的有效技术。

基于OTP的PUF:基于OTP的PUF在商业应用中的部署很有限,而且在同行评审文献中,关于它的实际部署案例也寥寥无几。

基于延迟的PUF:基于延迟的PUF采用率极低,除学术研究领域外,实际落地的应用案例屈指可数。

集成便捷性

SRAM PUF:SRAM PUF采用标准数字组件,无需额外控制器或特定工艺调整,即可轻松集成至现有系统,不仅降低了总拥有成本(TCO),更加快了开发进度。

基于OTP的PUF:基于OTP的PUF需依赖非标准组件,导致集成难度增加、制造成本上升,同时限制了代工厂的选择范围。

基于延迟的PUF:基于延迟的PUF需针对每个工艺节点进行调整,不仅会让集成过程更复杂,还会延长开发周期。

新技术:高度安全的存储解决方案——SRAM PUF与OTP的融合

新思科技研发了一项创新解决方案(即将发布),将OTP存储器与SRAM PUF相结合,以满足嵌入式系统中日益增长的安全数据存储需求。新方案利用SRAM PUF的特性来生成并重构加密密钥,再通过密钥对OTP存储器中存储的所有数据进行加密。

通过确保仅有加密数据留存于OTP中,新思科技的解决方案为系统构建了坚固防线,可有效抵御侵入式攻击,例如2025年IOActive公司演示的针对树莓派的攻击。此项攻击演示表明,若将敏感数据以明文形式存储在OTP存储器中,会很容易遭受开盖解密和被动电压对比扫描等物理攻击。而基于RTL密钥(硬编码至设计中)的解决方案同样难以充分保护数据,因为RTL密钥并非对每颗芯片具有唯一性,攻击者可通过对多个样片实施逆向工程攻击来提取RTL密钥。通过对OTP中存储的所有数据进行加密,并借助SRAM PUF实现加密密钥的分离存储(及动态生成),能有效降低因侵入式攻击导致的数据泄露风险。

新思科技将SRAM PUF与OTP的优势相融合,研发出一项具有前瞻性的解决方案,不仅能应对近期侵入式攻击暴露出的漏洞,更树立了硬件安全防护的新标准,使嵌入式系统敏感数据的保护水平得到显著提升,实现质的飞跃。

结语

SRAM PUF已成为安全(根)密钥生成与存储领域的变革性技术,在安全性、可靠性与可扩展性上均优于其他类型的PUF。凭借无需在芯片上存储密钥而能动态重构密钥的特性,加之强大的纠错机制,SRAM PUF已成为各行各业值得信赖的解决方案,广泛应用于物联网、汽车、数据中心等领域。

随着安全威胁不断升级,SRAM PUF也在持续演进。其中一项创新就是“安全存储”方案,它将SRAM PUF与OTP存储器相结合,通过加密数据存储来抵御侵入式攻击,为防范物理篡改构筑坚实防线。SRAM PUF凭借经实践检验的优异表现及持续的技术创新,始终在安全数字系统中发挥核心组件的作用,为应对未来需求做好充分准备。